组网指南

本指南介绍了 RESVRL 云服务中可用的不同网络类型,以及如何为各种场景配置网络,包括公共网络和私有网络设置。

组网指南

本指南介绍了 RESVRL 云服务中可用的不同网络类型,以及如何为各种场景配置网络,包括公共网络和私有网络设置。

网络类型概述

RESVRL 云服务提供两种主要的网络类型,以满足不同的连接需求:

公共网络

公共网络提供与外部互联网的直接连接,允许虚拟机获得公共 IP 地址并直接与外部服务通信。

主要特性:

- 直接互联网访问:虚拟机获得公共 IP 地址

- 自动 IP 分配:当网络接口关联到公共网络时,我们会自动分配公共 IP 地址

- 高性能:直接连接物理网络,最小化网络延迟

- 公共服务:适用于需要外部访问的 Web 服务器、API 和服务

- 安全考虑:需要仔细配置安全组

使用场景:

- Web 服务器和应用程序

- 面向公众的 API

- 负载均衡器

- VPN 网关

NAT 网络(私有网络)

NAT 网络创建一个隔离的私有网络环境,虚拟机通过网络地址转换进行通信。

主要特性:

- 网络隔离:虚拟机位于私有子网上

- 免费 C 段分配:每个虚拟网络免费获得一个 C 段子网(256 个 IP 地址)供私有使用

- 随机 IP 分配:当网络接口关联到 NAT 网络时,我们从网络的 C 段子网中随机分配可用 IP 地址

- 出站访问:通过 NAT 网关访问互联网

- 安全性:增强的外部威胁隔离

- 内部通信:同一网络上的虚拟机之间无缝通信

使用场景:

- 内部应用程序服务器

- 数据库服务器

- 开发和测试环境

- 多层应用程序架构

组网场景

场景 1:混合组网(公共 + 私有)

在此配置中,单个虚拟机有两个网络接口:

- 一个连接到公共网络用于外部访问

- 一个连接到 NAT 网络用于内部通信

配置步骤:

-

创建网络:

- 创建公共网络

- 创建 NAT 网络(NAT 类型)

-

配置虚拟机:

- 将主接口添加到公共网络

- 将辅助接口添加到 NAT 网络

-

安全组设置:

- 公共接口:允许必要的入站端口(例如,Web 服务的 80、443)

优势:

- 负载均衡:处理外部流量同时维护内部服务

- 安全性:在私有网络上隔离敏感服务

- 灵活性:支持复杂的应用程序架构

场景 2:私有网络集群

多个虚拟机仅连接到 NAT 网络,创建隔离的内部环境。

配置步骤:

-

创建 NAT 网络:

- 为集群设置专用 NAT 网络

-

部署虚拟机:

- 所有虚拟机仅连接到 NAT 网络

- 无公共接口以增强安全性

-

内部服务:

- 配置内部负载均衡器

- 设置服务发现

- 实施内部 DNS 解析

优势:

- 增强安全性:无直接外部暴露

- 成本效益:内部服务无需公共 IP 成本

- 简化管理:统一的网络管理

快速入门:创建 NAT 网络并连接多台虚拟机

本教程将指导你创建一个 NAT 虚拟网络,并将多台虚拟机连接到该网络,实现内网互通。

步骤概览

创建 NAT 网络 → 为虚拟机添加网络接口

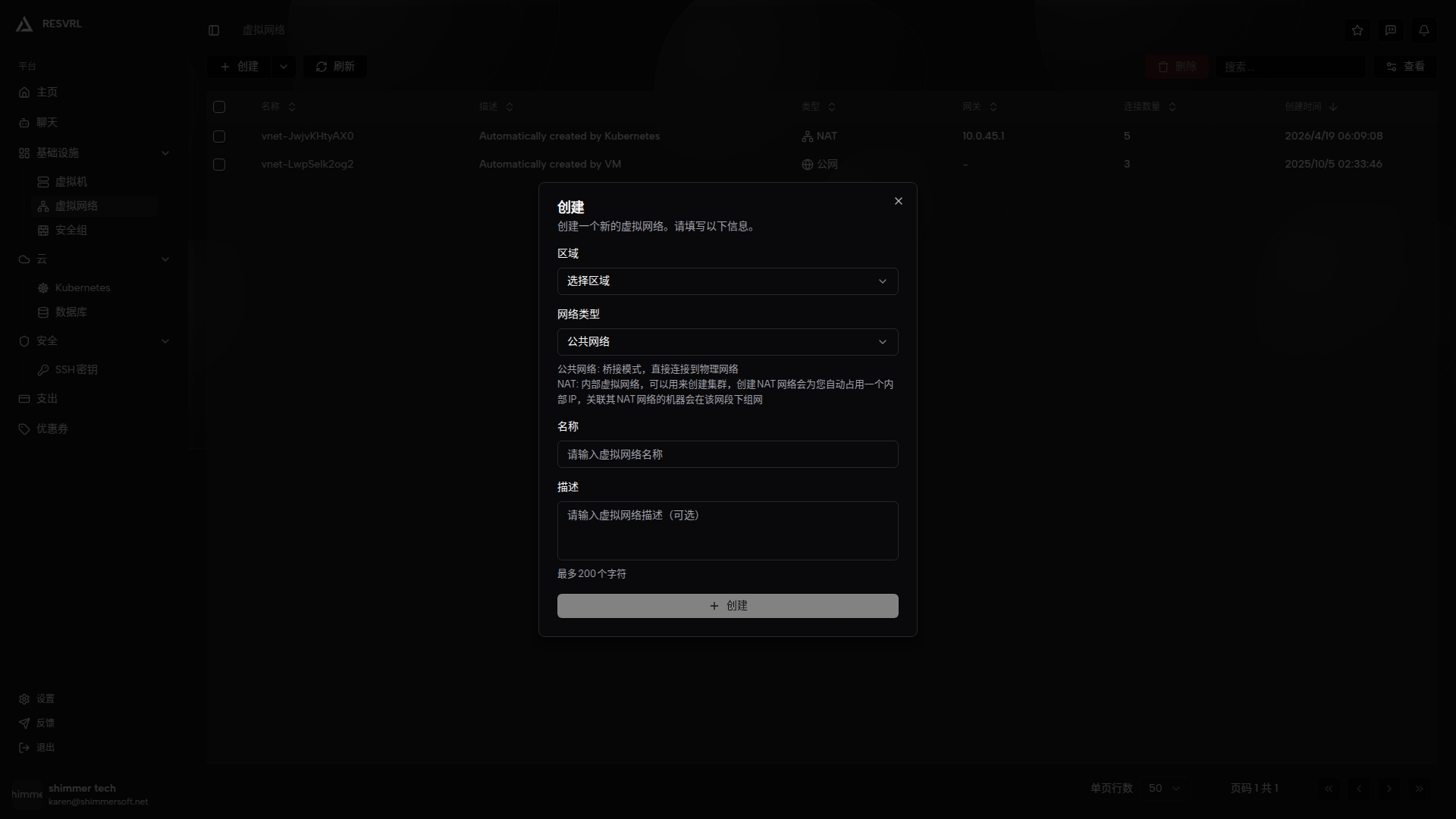

步骤 1:创建 NAT 网络

- 导航至 虚拟网络 页面

- 点击 创建网络

- 选择网络类型为 NAT 网络

- 输入网络名称(例如:

my-internal-network) - 系统将自动分配一个 C 段子网(如

192.168.1.0/24) - 确认创建

截图说明:请在虚拟网络创建页面截图,展示 NAT 网络类型选择和自动分配的子网信息。

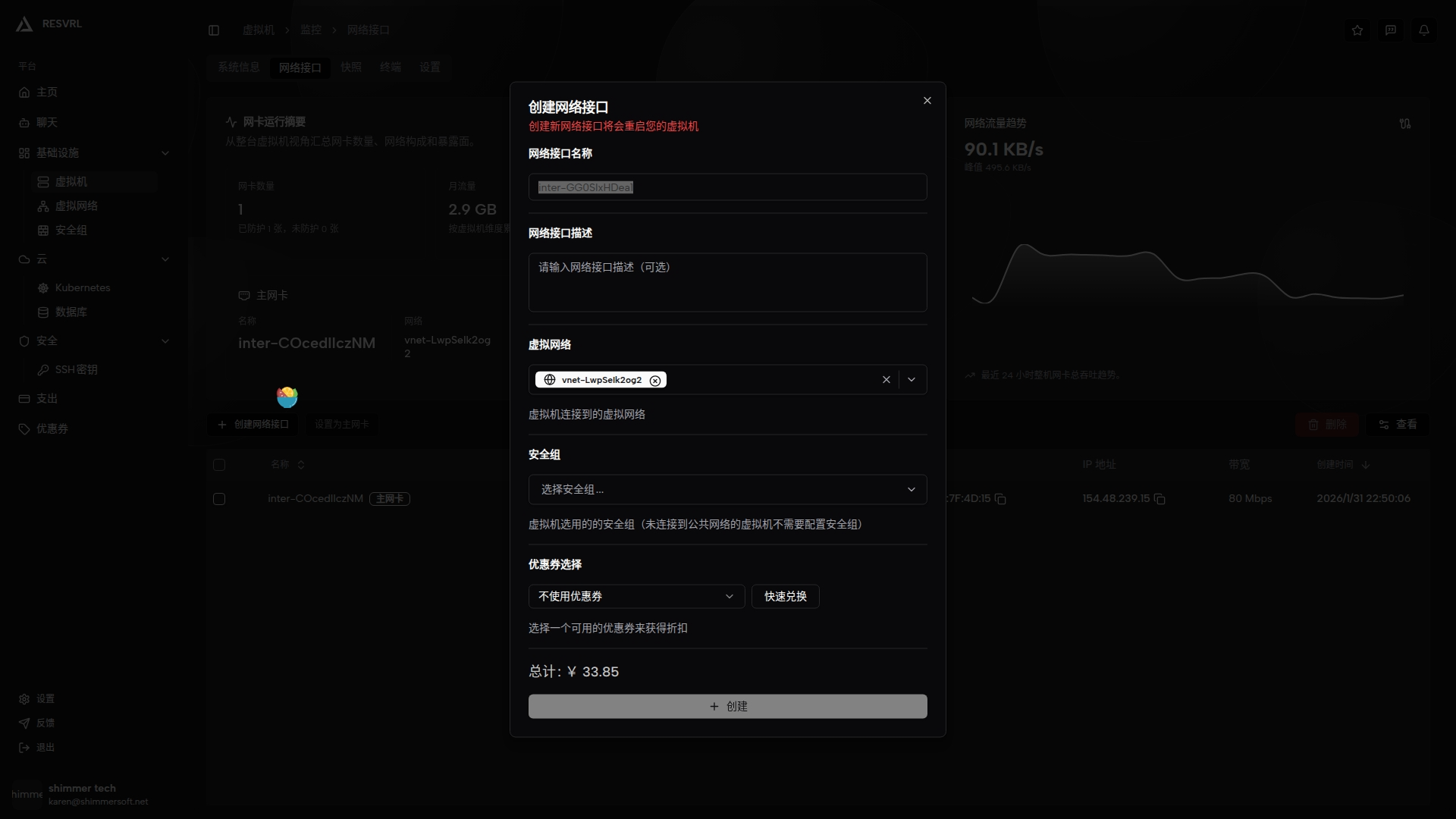

步骤 2:为虚拟机添加网络接口

对于每台需要加入内网的虚拟机:

- 进入 虚拟机详情页 → 接口 标签

- 点击 添加接口

- 选择刚创建的 NAT 网络

- 确认添加

截图说明:请在虚拟机接口页面截图,展示添加接口时选择 NAT 网络的对话框。

内网 IP 查看方式

虚拟机的内网 IP 地址可以在以下位置查看:

- 虚拟机详情页 → 接口 标签 → 查看接口详情

- 虚拟机内部:执行

ip addr或ifconfig命令

常见组网拓扑

拓扑 1:Web 服务器 + 数据库服务器

┌─────────────────┐

│ 公共网络 │

│ (外网访问) │

└────────┬────────┘

│

┌────────┴────────┐

│ Web 服务器 │

│ (双网卡配置) │

└────────┬────────┘

│ NAT 网络

┌────────┴────────┐

│ 数据库服务器 │

│ (仅内网访问) │

└─────────────────┘

配置要点:

- Web 服务器:连接公共网络 + NAT 网络(双接口)

- 数据库服务器:仅连接 NAT 网络(单接口)

拓扑 2:多节点集群

┌─────────────────┐

│ NAT 网络 │

│ 192.168.1.0/24 │

└────────┬────────┘

┌─────────────────┼─────────────────┐

│ │ │

┌──────┴──────┐ ┌──────┴──────┐ ┌──────┴──────┐

│ Node-1 │ │ Node-2 │ │ Node-3 │

│192.168.1.10 │ │192.168.1.11 │ │192.168.1.12 │

└─────────────┘ └─────────────┘ └─────────────┘

配置要点:

- 所有节点仅连接 NAT 网络

- 节点间通过内网 IP 通信

- 适用于 Kubernetes 集群、数据库集群等场景

网络配置最佳实践

公共网络最佳实践

- 最小暴露:仅开放必要端口

- 使用安全组:实施纵深防御

- 监控流量:定期审查访问日志

- IP 管理:仔细规划公共 IP 分配

NAT 网络最佳实践

- 网络分段:为不同环境使用多个 NAT 网络

- 内部 DNS:为内部服务实施 DNS 解析

- 带宽规划:监控并分配足够的带宽

网络问题故障排除

公共网络问题

- 无互联网访问:检查安全组出站规则

- 连接超时:验证网络接口配置

- IP 冲突:确保唯一的 IP 分配

NAT 网络问题

- 内部连接性:检查网络成员身份和安全组

- DNS 解析:验证 DNS 配置

- 性能问题:监控网络利用率

混合配置问题

- 路由问题:检查接口优先级和路由表

- 流量隔离:确保网络之间的正确分段

相关资源

本文档更新于 2026-04-25 09:00