安全组

安全组是 RESVRL 中控制公网流量的核心机制。大多数用户会在虚拟机或 Kubernetes 网关接入公共网络时使用它。

安全组

安全组是 RESVRL 中控制公网流量的核心机制。大多数用户会在虚拟机或 Kubernetes 网关接入公共网络时使用它。

什么时候需要安全组

以下场景通常需要安全组:

- 虚拟机绑定了公共网络。

- 给虚拟机新增了公网网络接口。

- Kubernetes 集群启用了用于外部访问的网关。

如果业务只使用 NAT 私网,通常不需要面向公网的安全组。

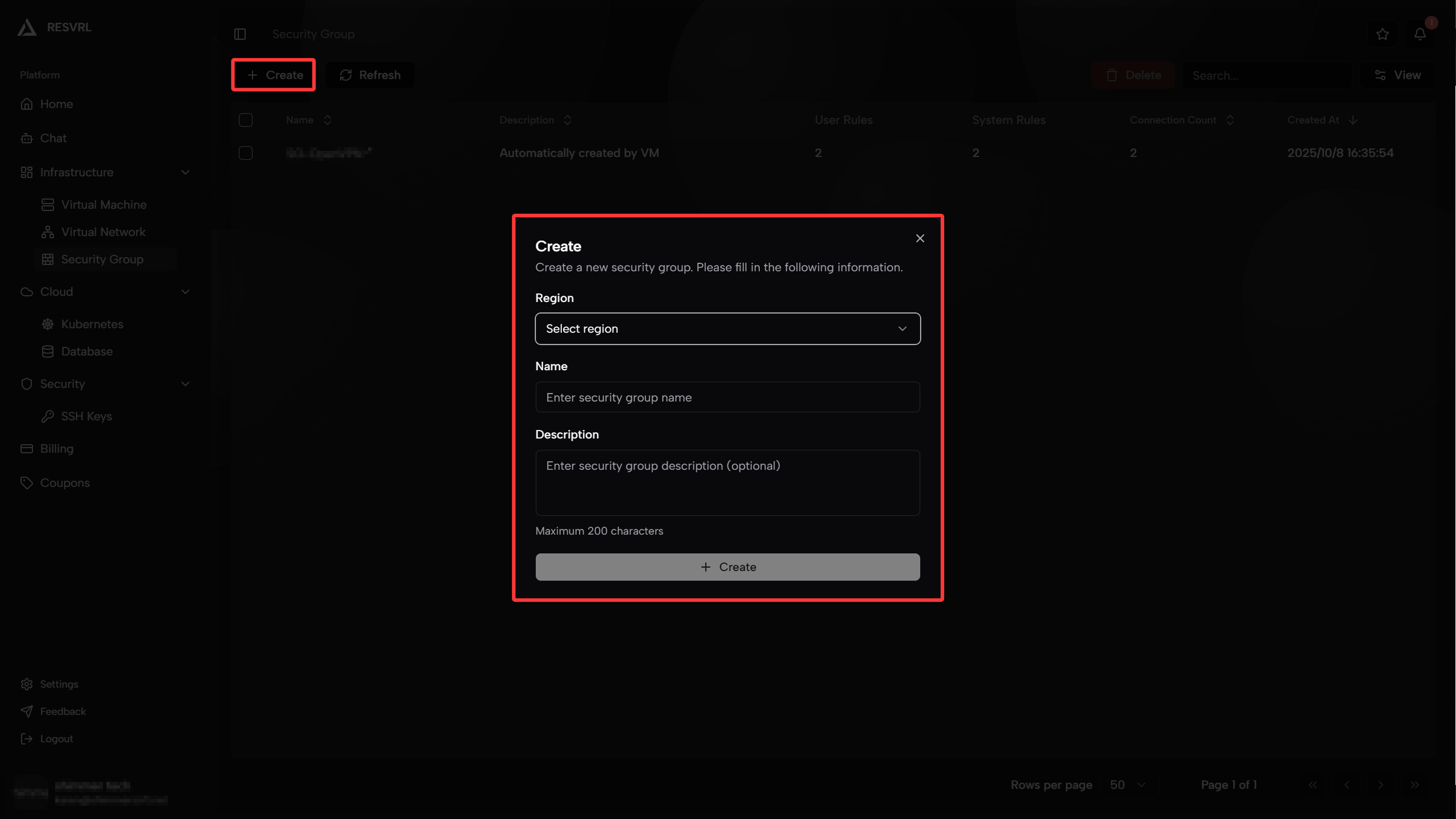

创建安全组

- 打开会员控制台中的安全组页面。

- 点击创建安全组。

- 选择目标区域。

- 输入名称和可选描述。

- 保存安全组。

- 根据业务需要添加规则。

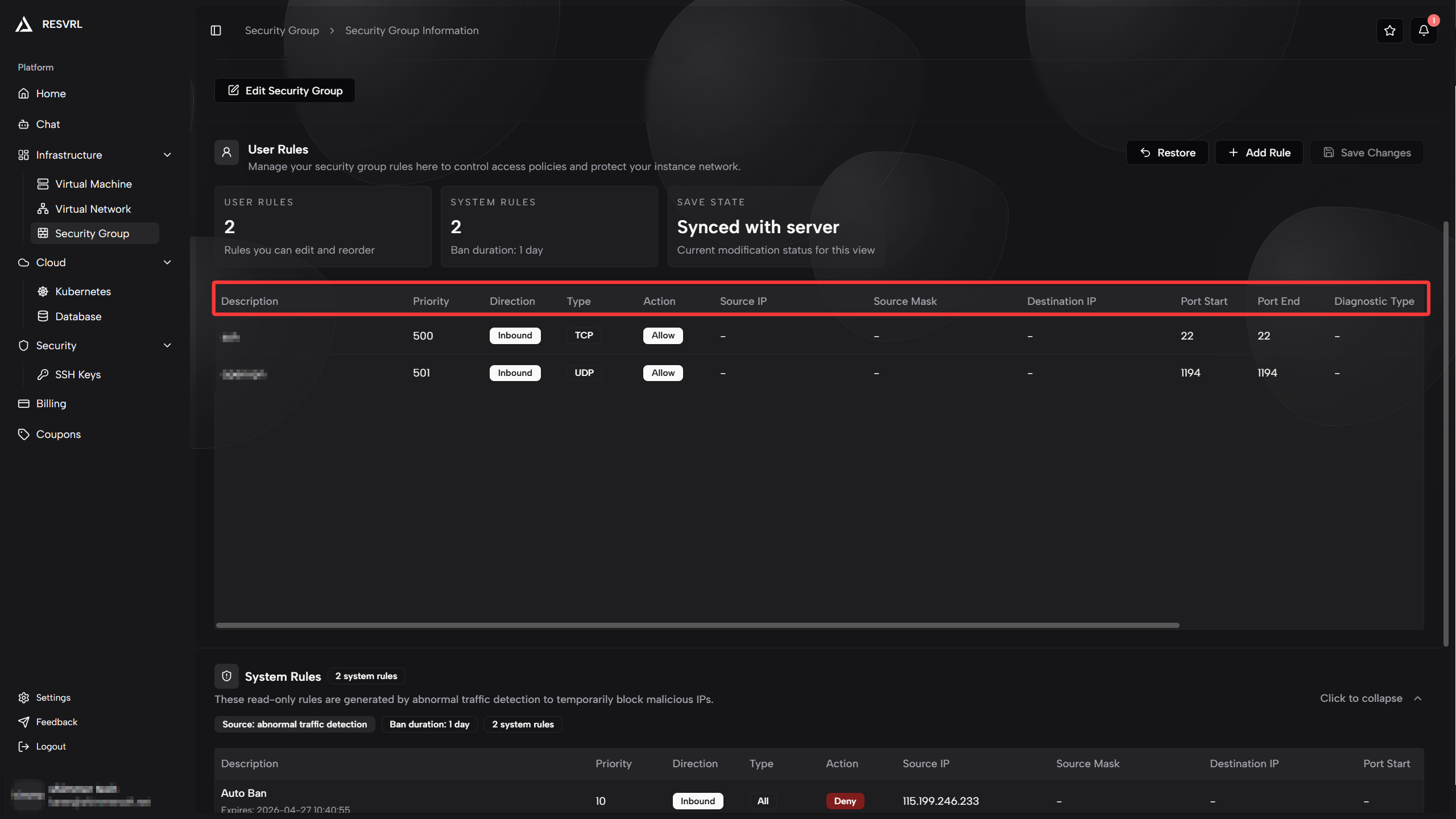

一条规则包含哪些内容

RESVRL 中的安全组规则通常包含以下字段:

- 协议:TCP、UDP、SCTP、IP 或 All。

- 方向:入站或出站。

- 动作:Accept 或 Drop。

- 根据协议不同,可附加 IP 范围和端口范围。

常见规则模板

SSH 管理

- 入站 TCP 22。

- 源地址应限制为办公网、VPN 或管理员固定地址。

Web 应用

- 入站 TCP 80 和 443。

- 入站 TCP 22 仅对管理员地址开放。

私有服务但需要出网更新

- 不开放公网入站规则。

- 出站允许 TCP 80 和 443,用于系统更新或 API 调用。

安全使用建议

- 从最小规则集开始,不要一开始就放通所有端口。

- 不要把管理端口直接暴露给整个互联网。

- 为不同角色拆分安全组,例如 Web、数据库、网关分别维护。

- 当服务下线或迁移后,及时回收不再需要的规则。

重要规则与限制

规则优先级分配

安全组规则使用优先级数值决定匹配顺序,数值越小优先级越高,越早匹配:

| 优先级范围 | 用途 | 说明 |

|---|---|---|

| 1-10 | 系统保留 | 用于平台自动封禁等系统规则,用户不可编辑 |

| 11-989 | 用户可用 | 用户创建规则时可用的优先级范围(共 979 个槽位) |

| 990-1000 | 系统保留 | 预留给未来系统功能使用 |

⚠️ 注意:创建规则时系统会自动分配优先级。当用户优先级达到 989 上限后,将无法继续添加新规则。

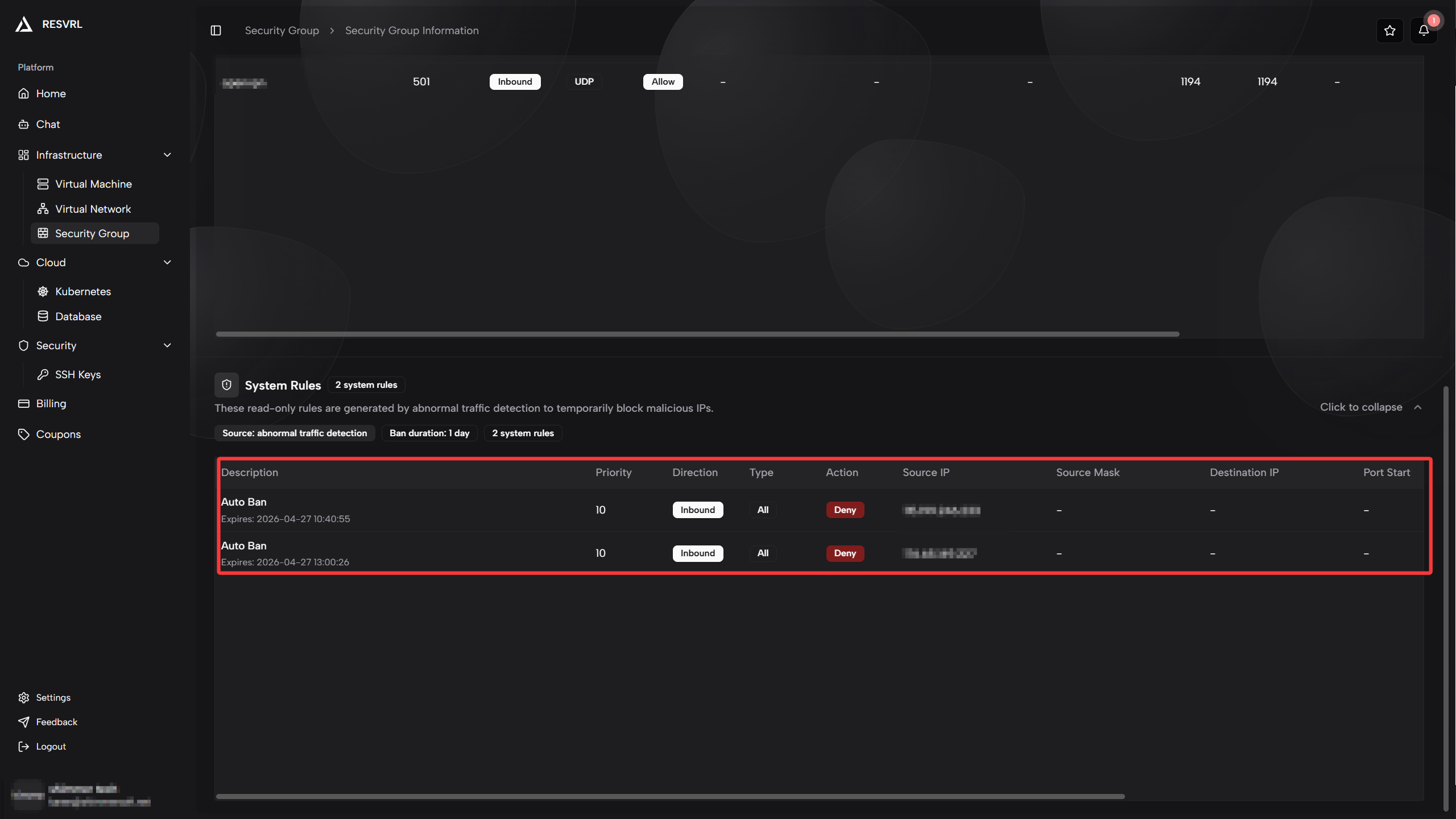

自动封禁机制

Resvrl 为所有绑定公共网络的安全组提供自动入侵防护:

- 触发条件:当检测到恶意流量(如端口扫描、攻击尝试)时自动触发

- 封禁方式:系统会自动在安全组中添加 Drop 规则,阻止恶意源 IP

- 封禁优先级:使用系统保留优先级 10,确保优先于用户规则生效

- 自动解封:封禁规则默认在 24 小时后自动移除

- 可见性:用户可以在规则列表中看到系统添加的封禁规则(标记为

SG_AUTO_BLOCK),但无法修改或删除

💡 提示:自动封禁规则使用系统保留优先级,不会占用您的规则配额。如需提前解封某个 IP,请联系技术支持。

规则匹配机制

安全组规则采用短路匹配原则:

- 规则按优先级从小到大排序

- 从最高优先级开始匹配

- 一旦有规则匹配成功,立即执行对应动作并停止后续匹配

- 如果没有任何规则匹配,默认拒绝访问

因此,在规划规则顺序时,请确保:

- 高优先级规则处理特殊情况(如拒绝特定恶意 IP)

- 低优先级规则处理通用情况(如开放端口)

故障排查

服务无法访问

检查正确的安全组是否已绑定到公共网络接口,以及所需入站协议和端口是否已放行。

虚拟机无法访问外部服务

先检查出站规则,不要一开始就怀疑虚拟机本身。

集群网关仍然无法访问

同时检查安全组规则和集群创建时选择的网关网络是否正确。

合法流量被意外阻断

检查是否存在优先级更高的规则先匹配并拦截了流量。可使用规则列表查看各规则的优先级顺序。

相关文档

本文档更新于 2026-04-25 09:00